“IT治理与信息安全管理”实训班教学现场

2013年8月3日-4日,由福建信息主管(CIO)网、DNV管理服务集团等单位共同举办的“2013年福建CIO IT治理与信息安全管理实训班”在厦门顺利开班。本次实训班由DNV管理服务集团大中国区培训课程经理刘玉节、福建星网锐捷通讯股份有限公司信息安全顾问王贵光、厦门海翼集团有限公司信息中心总经理郭松、福建信息主管(CIO)网CEO谢磊等为学员授课。来自三棵树涂料股份有限公司、福建南方路面机械有限公司、漳州片仔癀药业股份有限公司、厦门海翼集团有限公司、万利达集团有限公司、万利(中国)太阳能科技有限公司、百威英博雪津啤酒有限公司等部门信息主管、内部顾问、信息安全负责人,近20人参加了本次实训班。

福建信息主管(CIO)网 谢磊

第一讲:福建信息主管(CIO)网谢磊解读了工业企业两化融合评估规范与评估工作推广价值。首先,谢磊从评估规范的目标与意义、制订起草、组成等方面为学员解读了工业企业两化融合评估规范,并分享了行业两化融合评估实例,同时介绍了评估工作推广思路与计划,分析区域评估应用及推广价值,强调信息安全管理在两化融合就绪度方面的重要性。

DNV管理服务集团大中国区培训课程经理 刘玉节

第二讲:COBIT 5框架与原则。COBIT(Control Objectives for Information and related Technology) 是目前国际上通用的信息系统审计的标准,由国际信息系统审计与控制协会(ISACA)在1996年公布。这是一个在国际上公认的、权威的安全与信息技术管理和控制的标准,目前已经更新至5.0版。DNV管理服务集团大中国区培训课程经理刘玉节介绍分析了ISACA开发COBIT5的两个驱动因素。同时指出,IT治理非常重要,不管是对于全球和跨国业务、国家和地方政府、慈善和非盈利机构、小到中型企业,还是俱乐部和协会。运用COBIT会带来哪些收益呢?

一、 根据企业IT的利益相关者需求,定义治理和管理活动的起点;

二、创造更整体、集成和完整的企业IT治理和管理视图,提供一个IT相关的端到端视图和提供整体视图;

三、为企业IT治理和管理创造IT和业务的共同语言;

四、与公认的企业治理标准一致,帮助满足法规遵从要求。

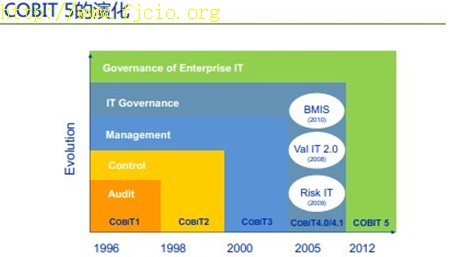

COBIT5的演化过程

COBIT5原则:1、满足利益相关者需要;2、端到端覆盖企业;3、运用单一整合式框架;4、采用一个整体全面的方法;5、区分治理和管理。

通过COBIT 5框架改善客户满意度(练习-1)

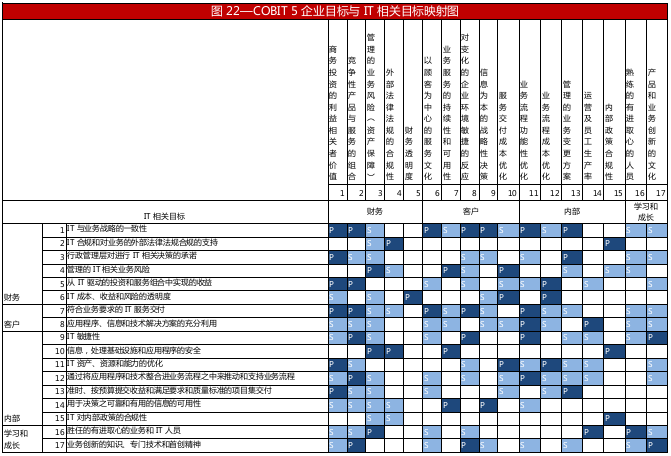

练习-1:某一企业为其规定了若干个战略目标,其中改善客户满意度为重中之重,为此,该企业希望了解到在与IT 相关的千头万绪中何处需要改进。通过COBIT 5框架的企业目标分解原理,把上述企业的战略目标分解到相关IT流程。

分组改善客户满意度(练习-1)

通过客户满意度练习,让学员明白怎么分析出客户满意度相关联系,有针对性改善客户满意度。

COCOBIT5的七个动力:原则、政策和框架;流程;组织结构;文化、道德和行为;信息;服务、基础架构和应用;人员、技能和能力。

分组流程练习(练习-2)

练习-2:一个组织已经为IT 相关流程任命了一位“流程经理”,负责在良好的企业IT 治理和管理环境中定义和运行有效和高效的IT 相关的流程。通过COBIT 5框架动力模型,为流程经理定义流程管理的相关维度。

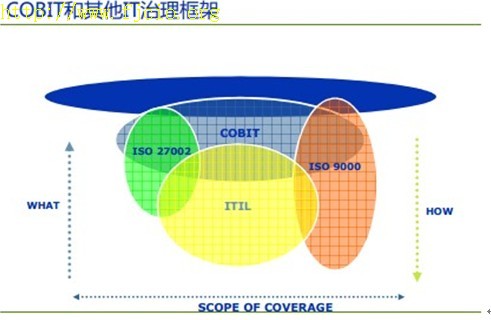

COBIT5和其他IT治理框架

COBIT 5实施。企业内部和外部因素,关键成功因素:高管层提供及时指导和授权,以及切实有效的承诺和支持;所有各方支持治理和管理流程以理解业务和IT 目标;确保对必要变革的推进和有效的沟通;根据企业独特的环境量身定制COBIT 和其他配套的良好实践以及标准;注重速赢,并优先实施最易实现和最具效益的改进方案。

福建星网锐捷通讯股份有限公司信息安全顾问 王贵光

第三讲:黑客常识及企业安全防御

怎样提高企业的安全防御能力:

第一步,了解黑客行为。黑客的攻击思路一般分为侦查、扫描、获取权限、巩固访问权限、清除罪证等几个过程,而企业的防御措施也可以围绕这几个过程针对性展开,有的放矢。

第二步,加强企业信息安全审计。企业要重视信息安全审计,指派专业人员定期检查系统漏洞、多余服务、异常端口、弱密码、员工安全违规行为等,发现问题限期整改,最大程度提高企业的信息安全。

第三步,制定信息安全相关政策和制度,约束企业员工的日常行为。安全制度是安全管理思想的体现,是一种至上而下的管理模式,上层要有大的方针大的原则,下层要有具体的标准、指南、操作步骤来具体实现。此外,信息安全制度结构要清晰,行文恰当,且符合公司实际,才能最终得以落地。

通过理论学习和模拟实验,企业信息人员了解了黑客行为及其危害性,掌握了有效的安全防护措施,通过强化安全审计,加强网络安全技术培训,加大安全投入,最大限度地提高企业的安全防御能力。

厦门海翼集团有限公司信息中心总经理郭松

第四讲:COBIT在企业中的应用(领域及价值)。

COBIT应用领域

一个好的IT模型必须是什么样的?一、业务导向的。IT离开业务导向也就没有生存价值。二、关注客户,掌握客户资源。

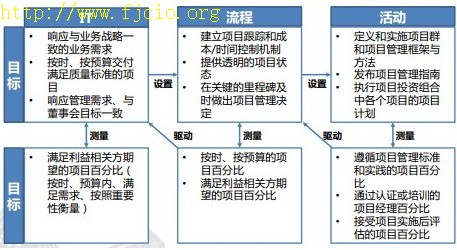

COBIT实施案例-项目管理

COBIT对信息化建设指南。目前企业普遍存在的问题,欠缺长期的规划。原因:一、对业务的理解不够深或是业务本身的规划不够长远。二、即使企业制定了5年战略规划,每年应用时可能做些微调,企业CIO需要借助一些好的工具来制定,COBIT是其中一个。企业信息化建设更多的关注点在哪里?基础建设。它更多是以项目的形式来产生的,企业运用COBIT时建议多取些项目管理,这样做容易把项目管理领域做到从无级别到有级别。那么它的重心会在哪里?运维。选择COBIT做流程,COBIT有十二个方面的流程,COBIT 4.1的版本大概34个流程,34个流程没有全做,12个主流程是全做,但是可能有的企业花了三年时间真正做了四个流程,四个流程里有第一个就是IT战略,第二个就是项目管理,第三个是用户管理和第三方的管理,第四个是信息安全管理。从实施经验来看,要选择一个控制点,对现状进行分析、找出差距,然后再增加,使得企业在控制点应用上更熟练,项目管理也是一样,开始依赖于一两个人,然后让他们总结经验,把经验进行分享找出关键节点进行推广,让更多的人用这种模式。

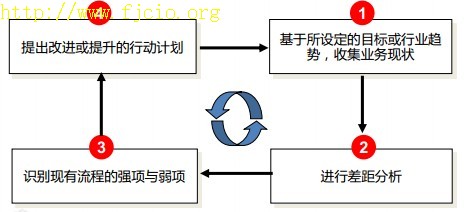

COBIT自评估流程

企业确立项目目标一段时间后会遇到一些问题,只有目标确立好边界才可以做项目管理流程。通常软件项目分几个阶段,第一个阶段是应用项目都会比较简单清晰,通常都是定义、对象、启动后就是实施项目前准备,蓝图设计、调研、开发、测试、数据准备、上线。第二个阶段应用项目就可以较快总结出来,还应该能传承。第三个阶段就是文档,在立项阶段中要完成哪些文档,在蓝图调研中有产出物或输出物,测试阶段要求每个阶段都是可操作、可检验、可追踪,只做文档还是不够,还要归纳成知识。

COBIT价值带来思维观念的改变。COBIT在制定目标以后,从中间抽出一部分作为工作目标,绷紧脑袋去实施。工作方式的转变会注重于做完一件事后会习惯把它做成文档,没有形成文字就是隐性的知识,总结归纳出来就是显性知识。

审计工作主要是通过量化管理,审计要作为一种自检工具。审计工作一般有两种方法:一是自上而下,也可以自下而上。自下而上会更难点,通常是没有发生事情是不会去想这件事,一定是要亡羊才能补牢,未雨绸缪就比较少。

通过本次实训班学习,学员收获良多。掌握了COBIT应用于IT治理相关项目的设计框架、流程设计,IT治理实施应用领域及其价值,为做好两化融合工作奠定了基础。

福建信息主管(CIO)网 网址:www.fjcio.org

电话:0591-87315438 传真:0591-87335281

联系人:蒋文萍 邱磊 邮箱:fjcio@139.com

《福建CIO活动简报》

责任编辑:谢磊

编辑人员:郑小霞 邱磊 蒋文萍 林忠英